Jack Yocom-Piatt é chefe de desenvolvimento de projeto na Decred, uma das maiores criptomoedas do mundo em valor de mercado. Ele fez uma análise minuciosa sobre os procedimentos de privacidade aplicados por diferentes projetos do mercado de criptoativos: Monero, Zcash, Grin/Beam, Bitcoin e Dash.

De acordo com o desenvolvedor:

“Toda a tecnologia existente de privacidade para criptomoedas pode ser reduzida a ‘truques matemáticos’. Explicando melhor, existem vários subdomínios da matemática dedicados a compreender como provar eficientemente certas afirmações, enquanto ofusca grande parte dos dados usados para provar tal afirmação. Várias técnicas desses subdomínios foram cuidadosamente aplicadas à tecnologia blockchain para criar os sistemas em produção hoje.”

Monero e RingCT

Piatt começa a análise pela Monero, criptomoeda focada em privacidade. Ele explica que o procedimento de privacidade da moeda digital é composta por dois mecanismos: Ring Signatures e Confidential Transactions. Juntos, eles formam a sigla RingCT.

Segundo Piatt, as Ring Signatures evitam que os adversários passivos rastreiem a origem das transações ao criarem uma negação plausível sobre as saídas de transação não gastas usadas para financiar a transação.

Estas saídas são também conhecidas como UTXOs, do inglês unspent transaction outputs. Voltando ao exemplo anterior, uma transação típica mostrará 11 conjuntos de UTXOs de entrada, mas apenas um desses conjuntos contém os UTXOs de entrada reais. A Monero permite um observador externo verifique se as assinaturas são de um dos conjuntos de UTXOs, mas não de qual conjunto.

Confira nossas sugestões de Pre-Sales para investir agora

Ao tornar opacas quais entradas são usadas em uma determinada transação e a assinatura para tais entradas, a capacidade de vincular deterministicamente as transações é interrompida – sendo este o propósito das Ring Signatures colocado de forma simples.

As Confidential Transactions (CT) são semelhantes às ring signatures, por também se tratarem de uma abordagem restrita para lidar com o ofuscamento das quantias da transação. Quando a Monero foi lançada, a criptomoeda implementou o protocolo CryptoNote, que não incluía a ofuscação da quantia da transação. Desta forma, as transações tinham quantias com denominações fixas que podiam ser analisadas por observadores passivos. A CT adicionou ofuscação às quantias que faltavam no Monero, o que melhorou substancialmente sua privacidade.

Zcash e zk-SNARKs

A Zcash, outra criptomoeda focada em privacidade, utiliza provas de zero conhecimento (ou ZKP). Na verdade, é utilizado um tipo específico, conhecido como zk-SNARK – um argumento não interativo sucinto de conhecimento zero.

Ele garante a aplicação de uma opacidade substancial, exigindo que seus usuários optem por usá-lo. A blockchain Zcash conta com transações transparentes e blindadas, sendo classificadas como blindadas aquelas protegidas por zk-SNARKs.

A função dos zk-SNARKs é permitir a criação de transações sucintas que têm suas entradas, quantias e destinatários completamente ofuscados. A ofuscação dos dados da transação é obtida pela construção de circuitos aritméticos que podem ser eficientemente verificados por terceiros sem ver os dados da transação.

Trata-se de uma ferramenta versátil e poderosa, mas que possui seus pontos baixos. A matemática que suporta zk-SNARKs tem alta complexidade e requer o uso de primitivos menos comuns. Em razão disso, para criar um zk-SNARK no Zcash, é necessário levar a informação da transação e “compilá-la” em um circuito aritmético, que é computacionalmente intensivo e requer algumas dezenas de milhares de linhas de código.

Grin, Beam e Mimblewimble

Os projetos Grin e Beam utilizam o sistema conhecido como Mimblewimble (MW) – que inclusive está no roadmap da Litecoin. O MW tem como propósito reestruturar as transações na blockchain de forma que elas possam ser agregadas em blocos, ofuscando os remetentes e destinatários dentro de cada bloco, enquanto as quantias são ofuscadas usando CT (mesmo procedimento utilizado na Monero).

Essa capacidade de agregar baseia-se em alterar substancialmente a maneira como as transações são assinadas e, em seguida, usar o fato de que as assinaturas podem ser adicionadas para obter uma assinatura válida na transação agregada. Os blocos minerados usando esse sistema consistem em uma única grande transação agregada, com suas quantias ofuscadas.

Um benefício adicional do uso do MW é que ele é construído para limpeza (pruning) com muita facilidade, reduzindo substancialmente o espaço de armazenamento dos nós cheios.

Bitcoin

O Bitcoin, em seu núcleo, não apresenta nenhuma grande funcionalidade de privacidade. Contudo, a carteira Wasabi Wallet faz uso do processo Chaumian CoinJoin para privacidade – que requer que os usuários optem por participar.

O processo de CoinJoin aplica a utilização de blind signatures (assinaturas cegas), por meio das quais é possível quais saídas estão relacionadas a qual conjunto de entradas, evitando que o servidor relacione entradas a saídas. Esse processo de mixagem ocorre episodicamente, desencadeado por um temporizador ou por um limite de participação.

Entretanto, as assinaturas cegas utilizam o suporte Tor integrado na Wasabi Wallet. Embora o Tor forneça uma quantidade decente de privacidade de rede, ele não foi projetado para impedir um adversário passivo global – por exemplo, a Agência de Segurança Nacional dos Estados Unidos. Consequentemente, o ganho de privacidade depende de quem você está tentando ocultar as transações.

Dash e Private Send

A criptomoeda Dash utiliza um processo de privacidade conhecido como PrivateSend, sendo ele um CoinJoin distribuído que usa várias rodadas de mixagem. O processo PrivateSend envolve masternodes que mesclam várias transações em uma única transação, dando alguma privacidade on-chain aos participantes – porém, o masternode que executa uma mesclagem pode ver onde os fundos foram originados e para onde foram enviados.

Embora possam ser feitas de 4 a 16 mesclagens, é difícil estimar quanto anonimato é obtido pelo processo PrivateSend, haja vista alegações de que alguns grandes participantes do processo de mistura poderiam desanonimizar o procedimento.

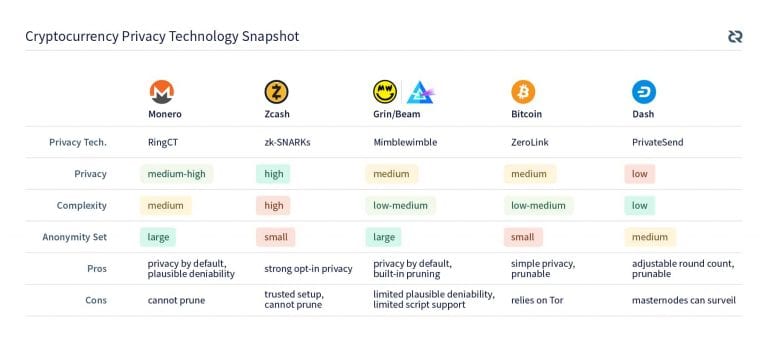

O chefe de desenvolvimento de projeto na Decred conclui seu artigo com uma imagem que resume todas as informações acima, classificando com notas as diferentes características dos projetos.

Leia também: Litecoin avança para privacidade com contratação de desenvolvedor da Grin