El lunes (08), la detección de un código malicioso con potencial de afectar varias blockchains encendió la alerta en el mercado. Sin embargo, el problema fue contenido y causó daños mínimos, según el director de tecnología de Ledger.

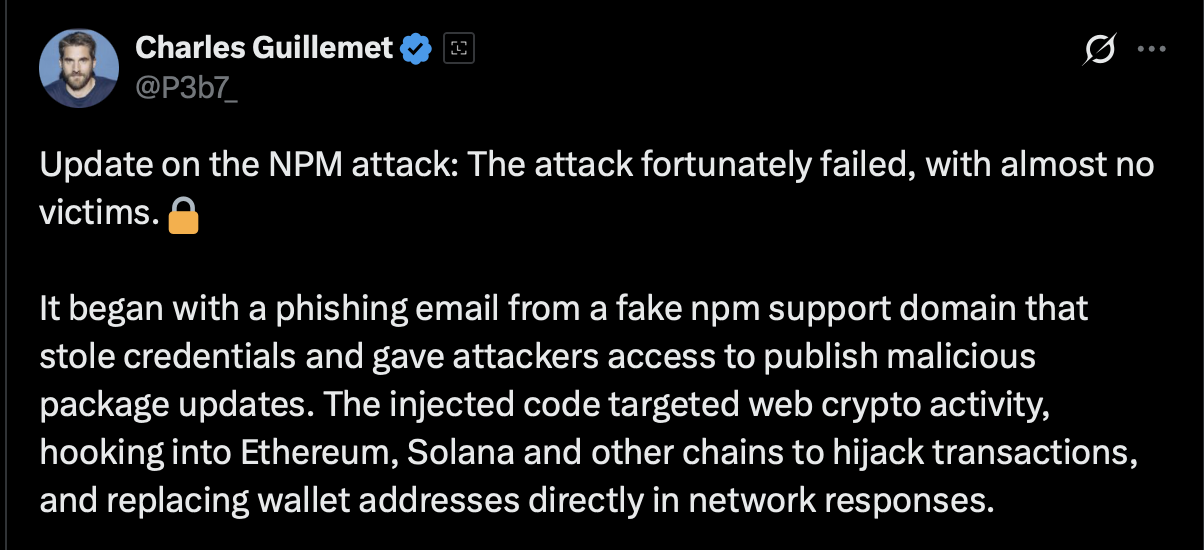

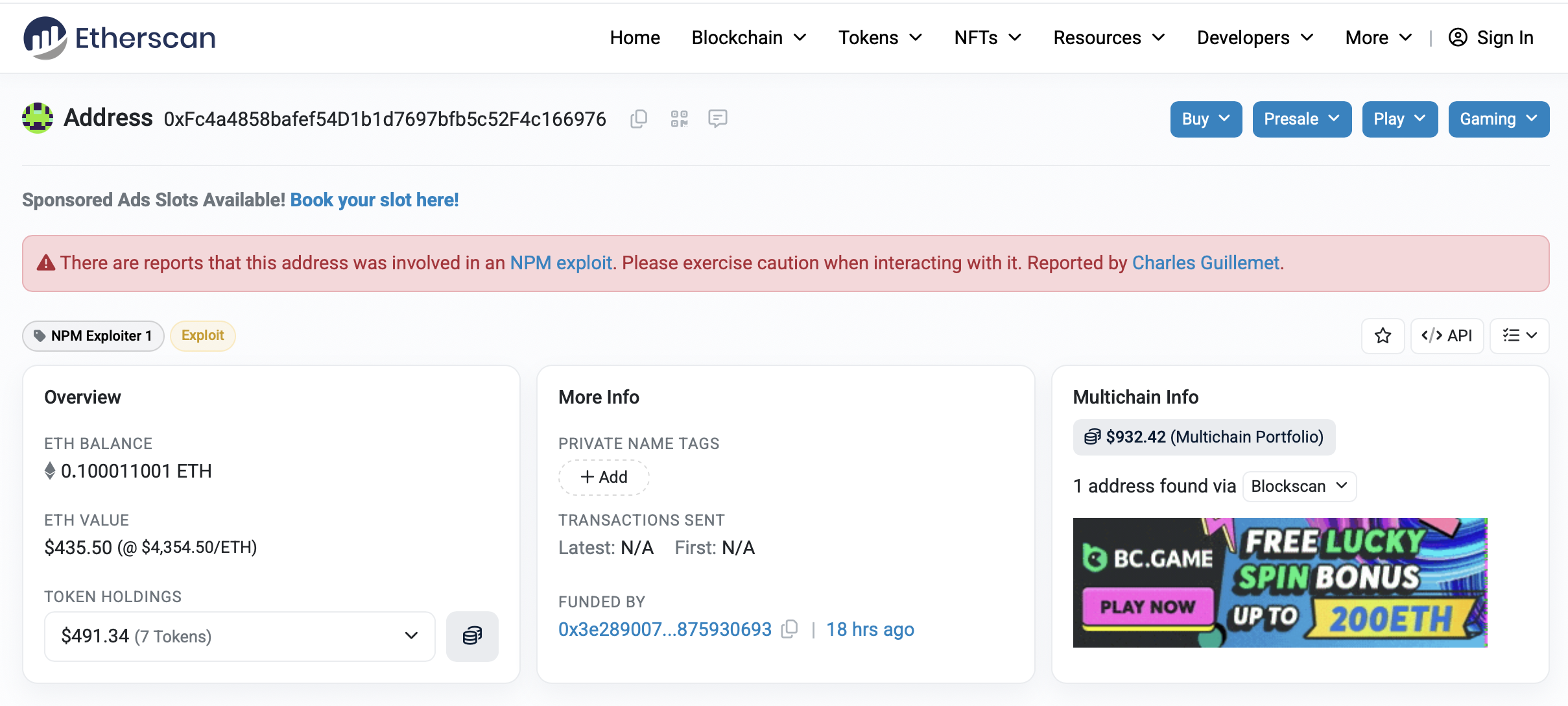

En una publicación realizada este martes (09) en X, Charles Guillemet, CTO del fabricante de carteras, afirmó que el ataque “fracasó” en causar grandes perjuicios. De hecho, cifras de Etherscan muestran que el hacker robó apenas 0,1 Ethereum (ETH), equivalente a unos 436 dólares, de acuerdo con el precio actual de Ethereum en CoinGecko.

Tal como informó CriptoFácil, los atacantes utilizaron un código malicioso para llevar a cabo una campaña de phishing en aplicaciones que emplean paquetes JavaScript. Estos ataques permitían copiar, manipular y robar criptomonedas mediante transacciones realizadas con ciertas direcciones.

Cómo se desarrolló el ataque

El lunes, Guillemet explicó que el incidente comenzó con correos electrónicos provenientes de un dominio falso de soporte de NPM, que recolectaba credenciales de desarrolladores. Con esas credenciales, los hackers enviaron versiones contaminadas de paquetes que interceptaban la actividad de criptomonedas.

En resumen, los atacantes podían visualizar y copiar direcciones públicas de Bitcoin, Ethereum, Solana y otras redes. Luego modificaban algunos caracteres y usaban esas versiones falsas para engañar a los usuarios y hacer que enviaran sus criptomonedas a billeteras controladas por ellos.

El CTO añadió que errores de implementación provocaron fallos en los pipelines de CI/CD, lo que facilitó resolver el problema. Sin embargo, advirtió: “El peligro inmediato puede haber pasado, pero la amenaza no”.

Para reforzar la seguridad, Guillemet recomendó priorizar carteras de hardware y mecanismos de firma clara. Fabricantes como Coldcard, Blockstream y la propia Ledger confirmaron que el código malicioso no afectó a sus dispositivos.

Daños limitados y advertencia de seguridad

Según la empresa de análisis on-chain Arkham, los atacantes robaron solo 436 dólares en criptomonedas. Esos fondos se encuentran bajo investigación y Etherscan ya identificó las direcciones relacionadas como explotadores de la falla.

Expertos en seguridad recomendaron a desarrolladores y usuarios evitar mover criptomonedas durante el lunes, por motivos de precaución. Este martes, varios proyectos, entre ellos Uniswap, Morpho, MetaMask, OKX Wallet, Sui, Aave, Trezor y Lido, confirmaron que no fueron afectados.

El colectivo de seguridad SEAL.org calificó el resultado como “suerte”, destacando que una cuenta comprometida con paquetes descargados “miles de millones” de veces por semana podría haber generado “valores incalculables” para los atacantes.

Aunque en esta ocasión el beneficio fue mínimo, referentes del sector como Guillemet advirtieron que los ataques a la cadena de suministro de software siguen siendo un vector poderoso de malware y cada vez más buscado por los criminales.

Para protegerse, los usuarios de criptomonedas deben verificar siempre varias veces las direcciones antes de realizar cualquier envío. Esa práctica ayuda a evitar fraudes derivados de este tipo de ataques.