Uma nova campanha de ciberataques está em curso no Brasil e tem chamado a atenção de empresas de segurança digital em todo o mundo. Pesquisadores da Kaspersky, Sophos e da Counter Threat Unit™ (CTU) identificaram o Maverick, um trojan bancário voltado a instituições financeiras e corretoras de criptomoedas brasileiras.

Somente em outubro, mais de 62 mil tentativas de infecção foram bloqueadas, de acordo com dados da Kaspersky.

Golpe se pelo WhatsApp e mira criptomoedas

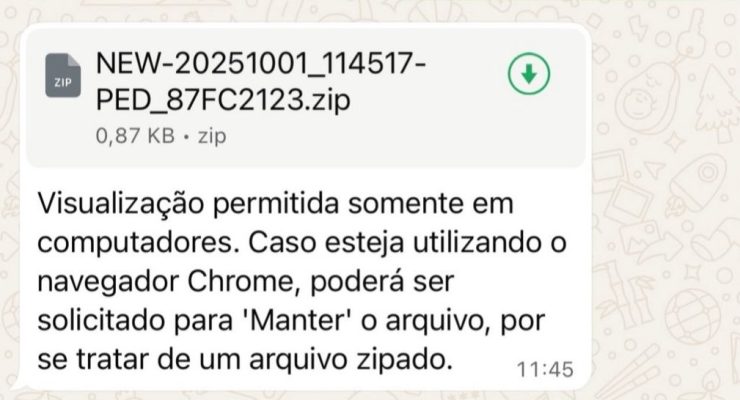

A campanha, iniciada em 29 de setembro de 2025, utiliza o WhatsApp como principal meio de disseminação. As vítimas recebem um arquivo compactado (.zip) que aparenta ser legítimo e vem, na maioria das vezes, de contatos já comprometidos.

A mensagem sugere que o conteúdo só pode ser aberto em um computador, induzindo o usuário a executar um arquivo de atalho (.LNK) — responsável por iniciar a infecção.

Então, quando aberto, o arquivo aciona uma cadeia de comandos PowerShell ofuscados, baixados de servidores de comando e controle (C2) hospedados em domínios como zapgrande[.]com. O processo desativa proteções locais, como o Microsoft Defender e o Controle de Conta de Usuário (UAC). Em seguida, carrega o código malicioso diretamente na memória do sistema, o que dificulta sua detecção por antivírus tradicionais.

Confira nossas sugestões de Pre-Sales para investir agora

Foco em bancos e exchanges brasileiras

De acordo com a Sophos, mais de 1.000 endpoints em 400 redes corporativas já registraram atividades ligadas ao Maverick. Os criminosos utilizam diferentes nomes de arquivos para enganar as vítimas.

Em alguns casos, o ataque também instala a ferramenta Selenium, usada para automatizar navegadores e controlar sessões ativas, inclusive do WhatsApp Web, facilitando a autopropagação do malware.

Uma vez ativo, o Maverick monitora o acesso a 26 bancos e seis corretoras de criptomoedas. Ele pode capturar telas, registrar o que o usuário digita e até assumir o controle total do dispositivo. Assim, écapaz de transformar o sistema em um vetor de novas infecções.

Medidas de prevenção

Especialistas recomendam cautela com arquivos compactados (.zip) recebidos por WhatsApp, mesmo quando enviados por contatos conhecidos.

Além disso, alertam para não abrir arquivos de atalho (.LNK) sem origem verificada. Recomendam, ainda, manter o sistema operacional e o antivírus atualizados, além de ativar a autenticação em dois fatores, são medidas essenciais para reduzir o risco de infecção.